Pytanie 1

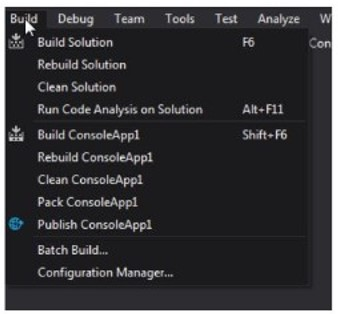

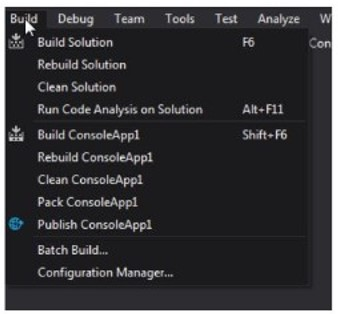

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

Wynik: 4/40 punktów (10,0%)

Wymagane minimum: 20 punktów (50%)

W środowisku do tworzenia aplikacji, gdzie przedstawiono menu, aby usunąć wszystkie pliki tymczasowe oraz wyniki projektu, należy wybrać opcję

Jak zrealizować definiowanie własnego wyjątku w języku C++?

Do zadań widoku w architekturze MVVM (Model_View-Viewmodel) należy

Jakie informacje przedstawia diagram Gantta?

Które z wymienionych działań, które są częścią procesu kreowania prostej galerii zdjęć w formie aplikacji mobilnej, powinno być realizowane przez zespół?

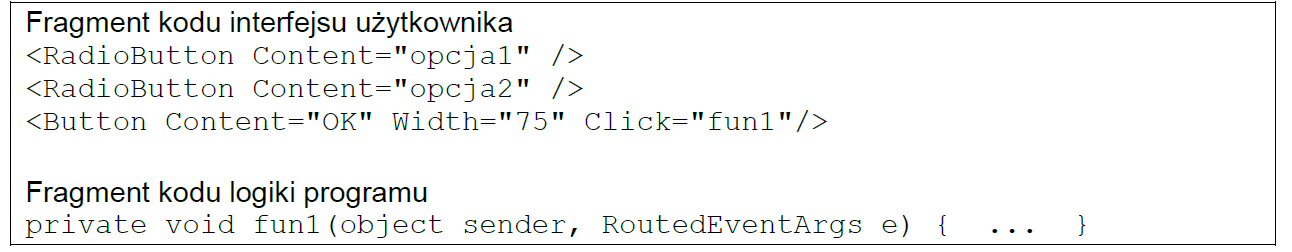

W pokazanych fragmentach kodu zdefiniowano funkcję pod nazwą fun1. W tej funkcji należy zaimplementować obsługę

Jakie informacje zawiera dokumentacja realizacji projektu?

Brak odpowiedzi na to pytanie.

Który z objawów może sugerować zawał serca?

Brak odpowiedzi na to pytanie.

Jakie jest podstawowe zadanie konstruktora w klasie?

Brak odpowiedzi na to pytanie.

Jakie jest zadanie interpretera?

Brak odpowiedzi na to pytanie.

Który system informatyczny powinien być zastosowany do zarządzania sprzedażą w e-sklepie?

Brak odpowiedzi na to pytanie.

Na jakim etapie cyklu życia projektu tworzony jest szczegółowy opis wymagań funkcjonalnych oraz niefunkcjonalnych?

Brak odpowiedzi na to pytanie.

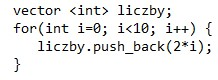

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

Brak odpowiedzi na to pytanie.

Jaką właściwość ma sieć synchroniczna?

Brak odpowiedzi na to pytanie.

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Brak odpowiedzi na to pytanie.

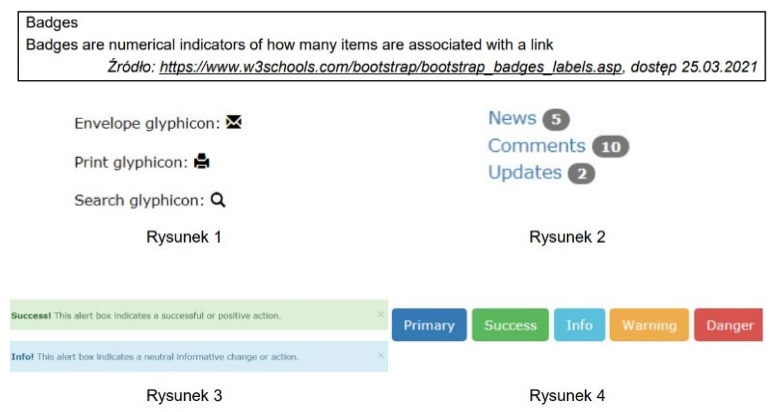

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

Brak odpowiedzi na to pytanie.

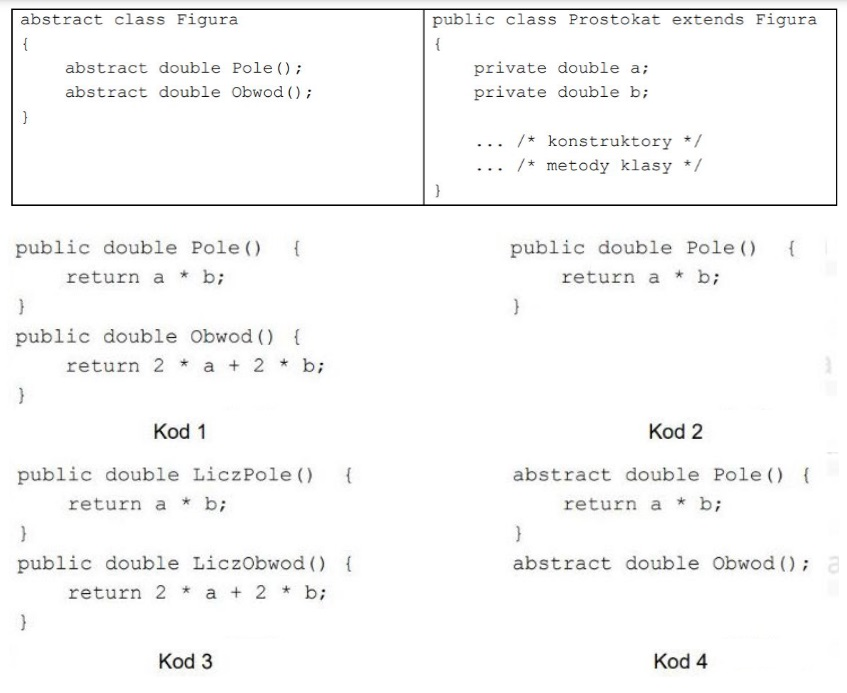

W zaprezentowanym kodzie stworzono abstrakcyjną klasę Figura oraz klasę Prostokąt, która po niej dziedziczy, zawierającą określone pola i konstruktory. Wskaż najprostszą implementację sekcji /* metody klasy */ dla klasy Prostokąt

Brak odpowiedzi na to pytanie.

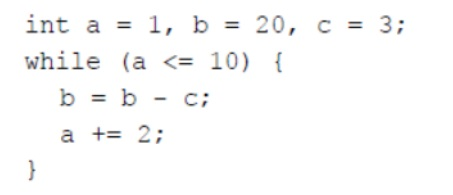

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Brak odpowiedzi na to pytanie.

Jakie są cechy testów interfejsu?

Brak odpowiedzi na to pytanie.

Jakie jest wymagane minimalne natężenie światła w biurze na stanowisku pracy?

Brak odpowiedzi na to pytanie.

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Brak odpowiedzi na to pytanie.

Która z wymienionych sytuacji stanowi naruszenie praw autorskich?

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Brak odpowiedzi na to pytanie.

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Brak odpowiedzi na to pytanie.

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Brak odpowiedzi na to pytanie.

Jakie ma znaczenie operator "==" w języku C++?

Brak odpowiedzi na to pytanie.

Na podstawie treści zawartej w ramce, określ, który z rysunków ilustruje element odpowiadający klasie Badge zdefiniowanej w bibliotece Bootstrap?

Brak odpowiedzi na to pytanie.

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

Brak odpowiedzi na to pytanie.

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

Brak odpowiedzi na to pytanie.

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Brak odpowiedzi na to pytanie.

Modyfikator dostępu znajdujący się przed definicją metody Dodaj() w klasie Kalkulator sprawia, że:

Brak odpowiedzi na to pytanie.

Jakie wartości może przyjąć zmienna typu boolean?

Brak odpowiedzi na to pytanie.

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Brak odpowiedzi na to pytanie.

Które z wymienionych stanowi przykład zagrożenia fizycznego w miejscu pracy?

Brak odpowiedzi na to pytanie.

W środowisku IDE przeznaczonym do tworzenia aplikacji okienkowych zdefiniowano okno Form1. Aby wprowadzić zmiany w ustawieniach, w kolejności: tytuł okna na górnym pasku, standardowy kursor na strzałkę oraz kolor tła okna, należy dostosować następujące pola w oknie Properties:

Brak odpowiedzi na to pytanie.

Który z wymienionych elementów stanowi przykład zbiorowej ochrony?

Brak odpowiedzi na to pytanie.

Jaki typ testów ocenia funkcjonalność aplikacji z punktu widzenia użytkownika końcowego?

Brak odpowiedzi na to pytanie.

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Brak odpowiedzi na to pytanie.

W jakim języku programowania kod źródłowy musi być skompilowany do kodu maszynowego konkretnej architektury procesora przed jego uruchomieniem?

Brak odpowiedzi na to pytanie.

Który z wymienionych etapów w procesie przetwarzania instrukcji przez procesor odbywa się jako pierwszy?

Brak odpowiedzi na to pytanie.