Pytanie 1

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Liczba A4 w zapisie heksadecymalnym ma odpowiadający jej zapis binarny

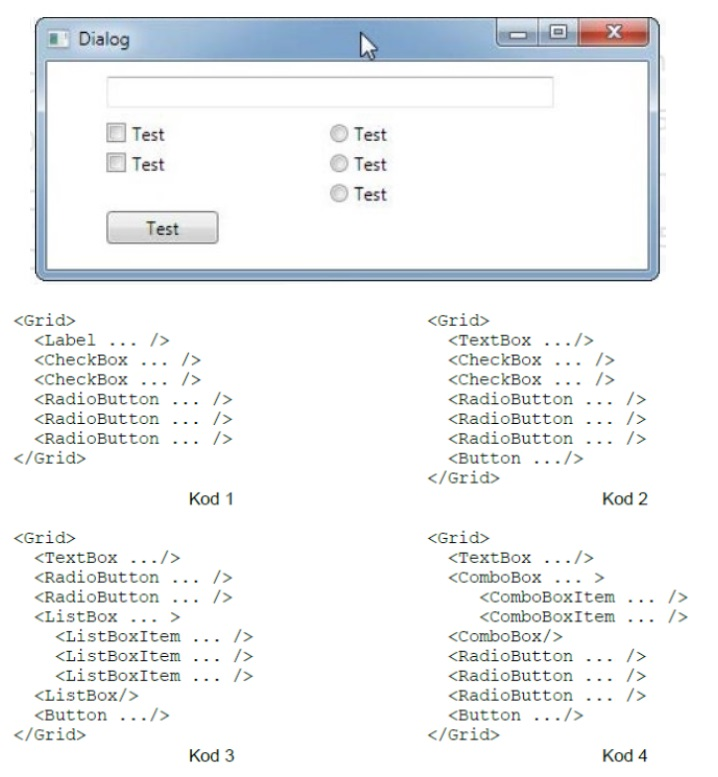

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Który z wymienionych algorytmów pracujących na tablicy jednowymiarowej ma złożoność obliczeniową O(n2)?

Jakie znaczenie ma termin "hierarchia dziedziczenia" w kontekście programowania obiektowego?

Jaki modyfikator umożliwia dostęp do elementu klasy z każdego miejsca w kodzie?

W programowaniu obiektowym odpowiednikami zmiennych oraz funkcji w programowaniu strukturalnym są

Algorytmy, które są wykorzystywane do rozwiązywania problemów przybliżonych lub takich, które nie mogą być opisane za pomocą algorytmu dokładnego, na przykład w prognozowaniu pogody czy identyfikacji nowych wirusów komputerowych, to algorytmy.

Jakie jest główne zadanie portali społecznościowych?

Jaką liczbę warstw zawiera model TCP/IP?

Jakie narzędzie wspiera tworzenie aplikacji desktopowych?

W językach C++ bądź C# termin virtual można wykorzystywać w kontekście

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

W jaki sposób definiuje się konstruktor kopiujący w ramach klasy?

Jakie są główne cechy architektury klient-serwer?

Który z poniższych przykładów ilustruje deklarację złożonego typu w języku C++?

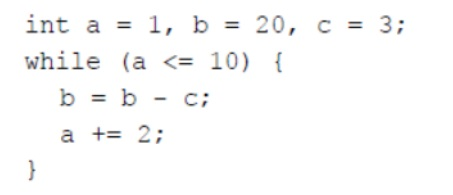

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

Jakie cechy posiada model prototypowy w zakresie zarządzania projektami?

Jakie są kluczowe etapy realizacji projektu programistycznego?

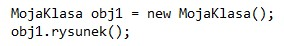

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

Jakie oprogramowanie służy do monitorowania błędów oraz zarządzania projektami?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Metodyka zwinna (ang. agile) opiera się na

Który z wymienionych elementów można zdefiniować jako psychofizyczny?

Wykorzystanie typu DECIMAL w MySQL wymaga wcześniejszego określenia długości (liczby cyfr) przed oraz po przecinku. Jak należy to zapisać?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Jakie z wymienionych czynności może zagrażać cyfrowej tożsamości?

Jakie znaczenie ma deklaracja zmiennej w programowaniu?

Termin ryzyko zawodowe odnosi się do

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jakie określenie w programowaniu obiektowym odnosi się do "zmiennej klasy"?

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Które z wymienionych narzędzi nie znajduje zastosowania w tworzeniu aplikacji desktopowych?

Jaką rolę odgrywa program Jira?

Który z wymienionych przykładów ilustruje projektowanie interfejsu zgodnego z zasadami user experience (UX)?

W jakiej topologii sieciowe wszystkie urządzenia są bezpośrednio powiązane z każdym innym?

Który element dokumentacji technicznej jest istotny dla ustalenia metod ochrony danych w aplikacji?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

Jakie są kluczowe różnice między typami stałoprzecinkowymi a zmiennoprzecinkowymi?

Który z operatorów w Pythonie umożliwia sprawdzenie, czy dany element należy do listy?

Jak przedstawia się liczba dziesiętna 255 w systemie szesnastkowym?