Filtrowanie pytań

Tworzenie i administrowanie s…

A. histogramu

B. kanału alfa

C. kadrowania

D. warstwy

Administracja i eksploatacja …

Podczas testowania połączeń sieciowych za pomocą polecenia ping użytkownik otrzymał wyniki przedstawione na rysunku. Jakie może być źródło braku odpowiedzi serwera przy pierwszym teście, zakładając, że domena wp.pl ma adres 212.77.100.101?

C:\Users\uczen>ping wp.pl

Żądanie polecenia ping nie może znaleźć hosta wp.pl. Sprawdź nazwę i ponów próbe.

C:\Users\uczen>ping 212.77.100.101

Badanie 212.77.100.101 z 32 bajtami danych:

Odpowiedź z 212.77.100.101: bajtów=32 czas=19ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=35ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=40ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=20ms TTL=127

Statystyka badania ping dla 212.77.100.101:

Pakiety: Wysłane = 4, Odebrane = 4, Utracone = 0

(0% straty),

Szacunkowy czas błądzenia pakietów w millisekundach:

Minimum = 19 ms, Maksimum = 40 ms, Czas średni = 28 ms

C:\Users\uczen>ping wp.pl

Żądanie polecenia ping nie może znaleźć hosta wp.pl. Sprawdź nazwę i ponów próbe.

C:\Users\uczen>ping 212.77.100.101

Badanie 212.77.100.101 z 32 bajtami danych:

Odpowiedź z 212.77.100.101: bajtów=32 czas=19ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=35ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=40ms TTL=127

Odpowiedź z 212.77.100.101: bajtów=32 czas=20ms TTL=127

Statystyka badania ping dla 212.77.100.101:

Pakiety: Wysłane = 4, Odebrane = 4, Utracone = 0

(0% straty),

Szacunkowy czas błądzenia pakietów w millisekundach:

Minimum = 19 ms, Maksimum = 40 ms, Czas średni = 28 msA. Nieprawidłowy adres IP przypisany do karty sieciowej

B. Brak przypisania serwera DHCP do karty sieciowej

C. Brak domyślnej bramy w ustawieniach karty sieciowej

D. Nieobecność adresów serwera DNS w konfiguracji karty sieciowej

Administracja i eksploatacja …

Ile adresów można przypisać urządzeniom działającym w sieci o adresie IP 192.168.20.0/26?

A. 4

B. 30

C. 62

D. 126

Tworzenie i administrowanie s…

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nowym roku zdecydowano o podwyżce pensji dla wszystkich pracowników o 100 zł. Ta aktualizacja w bazie danych powinna mieć formę

A. UPDATE pracownicy SET pensja = pensja + 100

B. UPDATE pensja SET +100

C. UPDATE pracownicy SET pensja = 100

D. UPDATE pensja SET 100

Administracja i eksploatacja …

W komunikacie o błędzie w systemie, informacja przedstawiana w formacie heksadecymalnym oznacza

A. odnośnik do systemu pomocy

B. kod błędu

C. definicję błędu

D. nazwę sterownika

Administracja i eksploatacja …

Emisja dźwięków: jednego długiego oraz dwóch krótkich przez BIOS firmy AMI wskazuje na

A. defekt zegara systemowego

B. błąd parzystości w pamięci

C. awarię pamięci

D. usterkę karty graficznej

Kwalifikacja EE8

GRUB, LILO, NTLDR są to

A. wersje głównego interfejsu sieciowego

B. oprogramowanie dla dysku twardego

C. programy rozruchowe

D. programy do aktualizacji BIOS-u

Administracja i eksploatacja …

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

A. WWW

B. DNS

C. wydruku

D. terminali

Tworzenie i administrowanie s…

Zdarzenie JavaScript, które jest wywoływane po pojedynczym kliknięciu dowolnego elementu na stronie, określa się jako

A. onKeyDown

B. onDblClick

C. onClick

D. onLoad

Administracja i eksploatacja …

Jak w systemie Windows Professional można ustalić czas działania drukarki oraz jej uprawnienia do drukowania?

A. ustawienia drukowania

B. katalog wydruku

C. dzielenie wydruku

D. parametry drukarki

Tworzenie i administrowanie s…

W edytorze grafiki wektorowej zbudowano kształt, który składa się z dwóch figur: trójkąta oraz koła. Aby uzyskać ten kształt, po narysowaniu figur i ich odpowiednim ustawieniu, trzeba użyć funkcji

A. sumy

B. wykluczenia

C. rozdzielenia

D. różnicy

Administracja i eksploatacja …

Które z kart sieciowych o podanych adresach MAC zostały wytworzone przez tego samego producenta?

A. 00:17:B9:00:1F:FE oraz 00:16:B9:00:2F:FE

B. 00:16:B9:00:1F:FE oraz 00:16:B9:00:2F:FE

C. 00:17:B9:00:1F:FE oraz 00:16:B9:00:1F:FE

D. 00:16:B9:00:1F:FE oraz 00:16:B8:00:2F:FE

Tworzenie i administrowanie s…

W języku C++ funkcja, która zwraca rezultat potęgowania i operuje na dwóch argumentach: liczbie x oraz wykładniku w, powinna mieć taką deklarację

A. int potega(int x, int w);

B. int potega(int x);

C. void potega(int x, int w, int wynik);

D. void potega(int x, int w);

Tworzenie i administrowanie s…

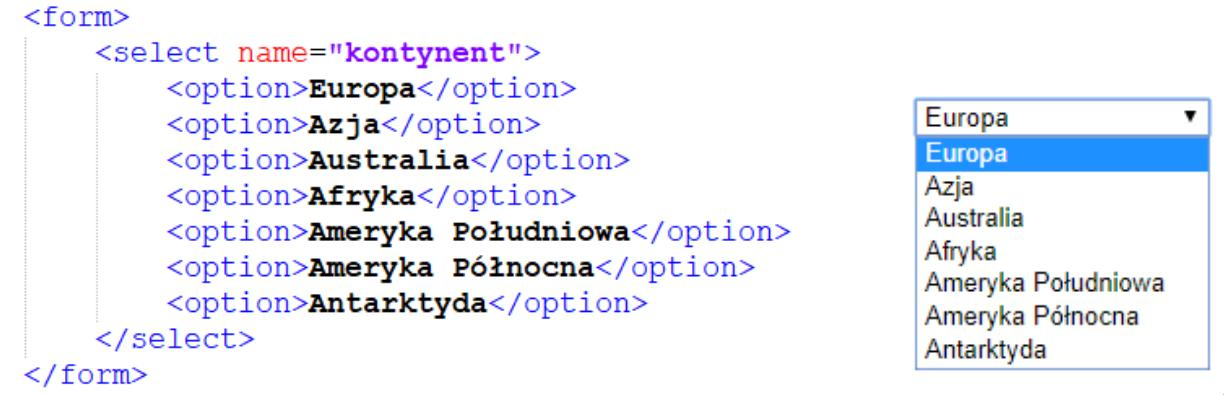

Aby umożliwić wybór kilku opcji jednocześnie w rozwijanej liście formularza HTML, należy dodać atrybut do znacznika select

A. value

B. size

C. multiple

D. disabled

Administracja i eksploatacja …

Który typ drukarki stosuje metodę przenoszenia stałego pigmentu z taśmy na papier odporny na wysoką temperaturę?

A. Termosublimacyjna

B. Atramentowa

C. Termiczna

D. Laserowa

Administracja i eksploatacja …

W systemie Windows informacje o aktualnym użytkowniku komputera są przechowywane w gałęzi rejestru o skróconej nazwie:

A. HKCU

B. HKLM

C. HKCC

D. HKCR

Kwalifikacja EE8

Do metod ochrony przed porażeniem prądem w przypadku dotyku bezpośredniego nie wlicza się zabezpieczenia

A. przez zastosowanie izolowania stanowiska pracy

B. z zastosowaniem bariery

C. poprzez umieszczenie części pod napięciem poza zasięgiem rąk

D. za pomocą osłony

Administracja i eksploatacja …

Jaką pojemność ma dwuwarstwowa płyta Blu-ray?

A. 50GB

B. 25MB

C. 100GB

D. 25GB

Administracja i eksploatacja …

Która z tras jest oznaczona literą R w tabeli routingu?

A. Trasa statyczna

B. Trasa uzyskana za pomocą protokołu OSPF

C. Trasa uzyskana dzięki protokołowi RIP

D. Sieć bezpośrednio podłączona do rutera

Tworzenie i administrowanie s…

Działaniem podanego kodu PHP będzie wypełnienie tablicy

$tab = array();

for ($i = 0; $i < 10; $i++) {

$tab[$i] = rand(-100, 100);

}

foreach ($tab as $x) {

if ($x < 0) {

echo "$x ";

}

}

A. kolejnymi liczbami od -100 do 100 i wypisanie wartości ujemnych

B. 100 losowymi wartościami, a następnie wypisanie wartości dodatnich

C. kolejnymi liczbami od 0 do 9 i ich wypisanie

D. 10 losowymi wartościami, a następnie wypisanie wartości ujemnych

Tworzenie i administrowanie s…

Kolumna, która pełni funkcję klucza głównego w tabeli, powinna

A. zawierać unikalne wartości

B. posiadać ciągłą numerację

C. być innego rodzaju niż inne kolumny

D. zawierać wartości liczbowe

Administracja i eksploatacja …

Jakie zakresy częstotliwości określa klasa EA?

A. 250 MHz

B. 600 MHz

C. 300 MHz

D. 500 MHz

Tworzenie i administrowanie s…

Kolor zaprezentowany na ilustracji, zapisany w modelu RGB, w formacie szesnastkowym będzie określony w następujący sposób

A. 71A0B2

B. 77A1C1

C. 76A3C1

D. 77A0C1

Administracja i eksploatacja …

Który z poniższych interfejsów powinien być wybrany do podłączenia dysku SSD do płyty głównej komputera stacjonarnego, aby uzyskać najwyższą szybkość zapisu oraz odczytu danych?

A. SATA Express

B. PCI Express

C. mSATA

D. ATA

Administracja i eksploatacja …

Liczba 45H w systemie ósemkowym wyraża się jako

A. 105

B. 110

C. 108

D. 102

Tworzenie i administrowanie s…

Poniższy fragment kodu PHP funkcjonuje poprawnie i ma na celu wyświetlenie na stronie internetowej informacji pobranych kwerendą z bazy danych. Ile pól zostanie wyświetlonych na stronie? $ile = mysqli_num_rows($zapytanie);

for ($i = 0; $i < $ile; $i++)

{

$wiersz = mysqli_fetch_row($zapytanie);

echo "<p>Klient: $wiersz[0] $wiersz[1], adres: $wiersz[2] </p>";

}

A. Z dwóch pól

B. Z trzech pól

C. Z czterech pól

D. Z jednego pola

Administracja i eksploatacja …

Zidentyfikowanie głównego rekordu rozruchowego, który uruchamia system z aktywnej partycji, jest możliwe dzięki

A. BootstrapLoader

B. GUID Partition Table

C. POST

D. CDDL

Administracja i eksploatacja …

Adres MAC (Medium Access Control Address) stanowi fizyczny identyfikator interfejsu sieciowego Ethernet w obrębie modelu OSI

A. trzeciej o długości 32 bitów

B. drugiej o długości 48 bitów

C. trzeciej o długości 48 bitów

D. drugiej o długości 32 bitów

INF.03 Pytanie 3309

Tworzenie i administrowanie s…

Jakie zadania programistyczne należy wykonać na serwerze?

A. Ukrywanie i wyświetlanie elementów strony w zależności od aktualnej pozycji kursora

B. Zmiana stylu HTML na stronie spowodowana ruchem kursora

C. Zapisanie danych pozyskanych z aplikacji internetowej w bazie danych

D. Weryfikacja danych wprowadzonych do pola tekstowego na bieżąco

Tworzenie i administrowanie s…

W CSS określono styl dla stopki. Jak można zastosować to formatowanie do bloku oznaczonego znacznikiem div? #stopka { ... }

A. <div class = "stopka"> …

B. <div title = "stopka"> …

C. <div "stopka"> …

D. <div id = "stopka"> …

Kwalifikacja EE8

Podczas podłączenia działającej klawiatury do któregokolwiek z portów USB nie można uruchomić awaryjnego trybu bootowania systemu Windows. Jednak po starcie systemu w normalnym trybie, klawiatura funkcjonuje poprawnie. Co to sugeruje?

A. uszkodzone porty USB

B. niepoprawne ustawienia BIOS-u

C. uszkodzony kontroler klawiatury

D. uszkodzony zasilacz

Administracja i eksploatacja …

Aby zapewnić maksymalną ochronę danych przy użyciu dokładnie 3 dysków, powinny one być przechowywane w macierzy RAID

A. RAID 6

B. RAID 5

C. RAID 10

D. RAID 50

Tworzenie i administrowanie s…

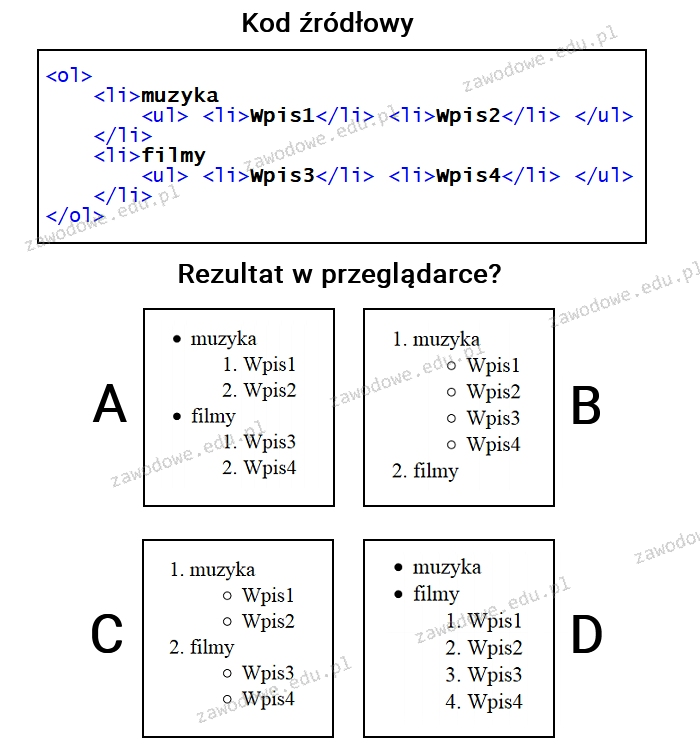

Która z list jest interpretacją pokazanego kodu?

A. Odpowiedź A

B. Odpowiedź D

C. Odpowiedź B

D. Odpowiedź C

Kwalifikacja EE8

Jaką maksymalną wielkość może mieć plik w systemie FAT32?

A. 6 GB

B. 8 GB

C. 2 GB

D. 4 GB

Kwalifikacja EE8

Instrukcja for(int i=1; liczba=4; i<5; i++) cout << "Liczba " << liczba << " jest parzysta." klasyfikuje się jako

A. warunkowa

B. prosta

C. iteracyjna

D. rekurencyjna

Administracja i eksploatacja …

Zaprezentowany tylny panel płyty głównej zawiera następujące interfejsy:

A. 2 x PS2; 1 x RJ45; 6 x USB 2.0, 1.1

B. 2 x HDMI, 1 x D-SUB, 1 x RJ11, 6 x USB 2.0

C. 2 x USB 3.0; 4 x USB 2.0, 1.1, 1 x D-SUB

D. 2 x USB 3.0; 2 x USB 2.0, 1.1; 2 x DP, 1 x DVI

Administracja i eksploatacja …

Komputery K1, K2, K3, K4 są podłączone do interfejsów przełącznika, które są przypisane do VLAN-ów wymienionych w tabeli. Które z tych komputerów mają możliwość komunikacji ze sobą?

| Nazwa komputera | Adres IP | Nazwa interfejsu | VLAN |

| K1 | 10.10.10.1/24 | F1 | VLAN 10 |

| K2 | 10.10.10.2/24 | F2 | VLAN 11 |

| K3 | 10.10.10.3/24 | F3 | VLAN 10 |

| K4 | 10.10.11.4/24 | F4 | VLAN 11 |

A. K2 i K4

B. K1 i K4

C. K1 z K3

D. K1 i K2

Tworzenie i administrowanie s…

Wykorzystanie definicji stylu CSS spowoduje, że nagłówki drugiego poziomu będą się wyświetlać

| h2 { text-decoration: overline; font-style: italic; line-height: 60px; } |

A. czcionką standardową, z linią nad tekstem, wysokość wiersza wynosi 60 px

B. czcionką kursywną, z linią pod tekstem, wysokość wiersza wynosi 60 px

C. czcionką kursywną, z linią nad tekstem, wysokość wiersza wynosi 60 px

D. czcionką standardową, z linią pod tekstem, odległość między znakami wynosi 60 px

Administracja i eksploatacja …

Cechą oprogramowania służącego do monitorowania zdarzeń metodą Out-Of-Band w urządzeniach sieciowych jest

A. wykorzystanie do przesyłania komunikatów alternatywnej sieci, działającej niezależnie.

B. brak możliwości rozwiązania problemów w przypadku awarii sieci monitorowanej.

C. niższa cena w porównaniu do oprogramowania monitorującego metodą In-Band.

D. wykorzystanie do przesyłania komunikatów tej samej sieci, którą przesyłane są dane.

Administracja i eksploatacja …

W systemie Windows, po wydaniu komendy systeminfo, nie da się uzyskać danych o

A. podłączonych kartach sieciowych

B. ilości procesorów

C. liczbie partycji podstawowych

D. zainstalowanych aktualizacjach